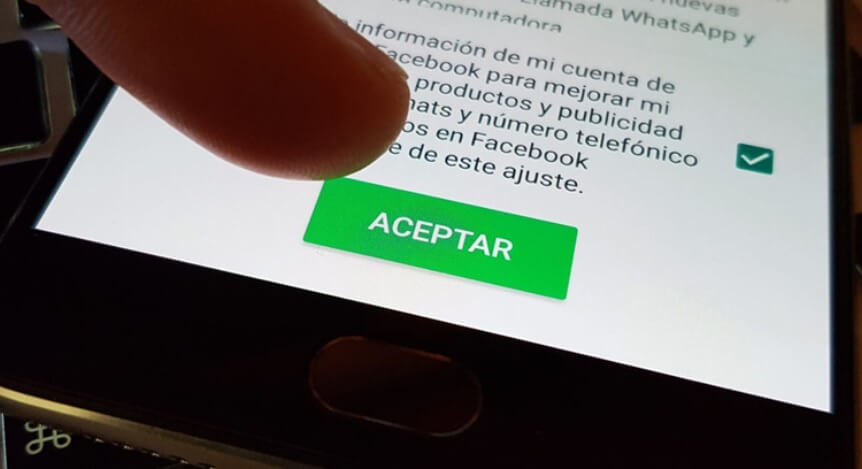

Aceptar sin leer

Una de las formas más comunes de infección de un ordenador es cuando un usuario acepta lo que ve en la pantalla sin leer el mensaje antes de continuar. Por ejemplo:

- Mientras navegas por Internet, aparece un anuncio o ventana que dice que tu ordenador está infectado o que necesita un complemento. Sin entender completamente qué es lo que estás recibiendo, aceptas el aviso.

- Al instalar o actualizar un programa, se te solicita (a menudo las casillas de verificación ya están marcadas) instalar programas adicionales que puede que no desees o estén diseñados para monitorizar el uso del programa.

Consejo: Al instalar un programa, se te ofrecen las opciones entre una instalación automática y personalizada. Si estás instalando algo desde Internet, es mejor que realices una instalación personalizada para asegurarte de que no se agrega o cambia nada durante la instalación.

Descargar cualquier software infectado

Al descargar cualquier software (programas, utilidades, juegos, actualizaciones, demostraciones, etc.) a través de Internet, asegúrate de descargar el software de una fuente fiable. Asegúrate de ejecutar tus descargas a través de tus antivirus y escáneres de spyware al finalizar. Durante el proceso de instalación, lee todas las instrucciones sobre qué programa estás instalando.

Consejo: Puedes ayudarte para verificar si un sitio web es fiable usando herramientas como WOT .

Abrir archivos adjuntos de correo electrónico

Como regla general, no abras el correo electrónico que no esperabas recibir. Los dispositivos pueden infectarse cuando los usuarios abren archivos adjuntos de correo electrónico que contienen código malicioso. Incluso si el mensaje es de un compañero de trabajo, amigo o familiar, siempre hay que tener cuidado antes de abrir un enlace o descargar un archivo adjunto.

Insertar o conectar un USB, disco o unidad infectada

Cualquier disco, unidad o USB conectado o insertado en tu ordenador puede estar infectado con un virus. Una táctica común utilizada por los piratas informáticos para obtener acceso a una red es dejando una unidad de disco USB con código malicioso. Luego, cuando un usuario coloca la memoria USB en su ordenador, se infecta con un virus o caballo de Troya.

No hay comentarios:

Publicar un comentario